idNSA.id - Para peneliti telah mengungkapkan rincian varian

macOS baru ditemukan dari implan malware yang dikembangkan oleh pelaku spionase

China yang diketahui menyerang organisasi penyerang di seluruh Asia.

Menghubungkan serangan ke grup yang dilacak sebagai Storm

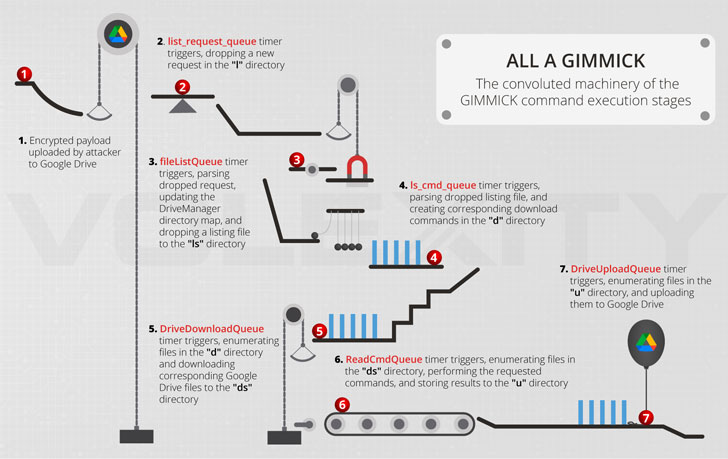

Cloud, perusahaan keamanan siber Volexity mengkarakterisasi malware baru, yang

dijuluki Gimmick, sebagai "keluarga malware multi-platform yang kaya fitur

yang menggunakan layanan hosting cloud publik (seperti Google Drive) untuk command-and-control

(C2) channels."

Perusahaan keamanan siber mengatakan telah memulihkan sampel

melalui analisis memori dari MacBook Pro yang disusupi yang menjalankan macOS

11.6 (Big Sur) sebagai bagian dari kampanye penyusupan yang terjadi pada akhir

tahun 2021.

"Storm Cloud adalah pelaku canggih dan serbaguna,

mengadaptasi set alatnya agar sesuai dengan sistem operasi berbeda yang

digunakan oleh targetnya," kata peneliti Volexity Damien Cash, Steven

Adair, dan Thomas Lancaster dalam sebuah laporan.

"Mereka menggunakan utilitas sistem operasi bawaan, tool open source, dan implan malware khusus untuk mencapai tujuan mereka. Memanfaatkan platform cloud untuk C2, seperti menggunakan Google Drive, meningkatkan kemungkinan operasi yang tidak terdeteksi oleh solusi pemantauan jaringan."

Tidak seperti rekan Windows-nya, yang dikodekan dalam .NET

dan Delphi, versi macOS ditulis dalam Objective C. Selain pilihan bahasa

pemrograman, dua versi malware diketahui memiliki infrastruktur C2 dan pola

perilaku yang sama.

Setelah digunakan, Gimmick diluncurkan baik sebagai daemon

atau dalam bentuk aplikasi khusus yang dirancang untuk meniru program yang

sering diluncurkan oleh pengguna yang ditargetkan. Malware dikonfigurasi untuk

berkomunikasi dengan server C2 berbasis Google Drive hanya pada hari kerja

untuk lebih berbaur dengan lalu lintas jaringan di lingkungan target.

Terlebih lagi, pintu belakang, selain mengambil file arbitrer

dan menjalankan perintah dari server C2, dilengkapi dengan fungsi pencopotan

sendiri yang memungkinkannya menghapus dirinya sendiri dari mesin yang

disusupi.

Untuk melindungi pengguna dari malware, Apple telah

mengeluarkan signature untuk suite perlindungan anti-malware bawaannya

yang dikenal sebagai XProtect pada 17 Maret 2022 untuk memblokir dan menghapus

infeksi melalui Alat Penghapusan Malware (MRT).

"Pekerjaan yang terlibat dalam porting malware ini dan

mengadaptasi sistemnya ke sistem operasi baru (macOS) bukanlah pekerjaan ringan

dan menunjukkan pelaku di baliknya memiliki sumber daya yang baik, mahir, dan

serbaguna," kata para peneliti.